ワードプレスでせっかくウィルスや改ざんを駆除したのに、すぐに再感染(乗っ取りによる改ざん)する場合の原因と対処法をご紹介いたします。

この記事の目次

0 ウィルスやマルウェアを駆除してもすぐに再感染してしまう理由

ワードプレスでハッカーの改ざんがあった後に、ファイルの検査やサーバー会社の通知したファイルをクリーンアップして改ざんを駆除してもすぐに再感染してしまうことがございます。

理由は大きく分けて4つございます。

1 ハッカーがサイトに管理者としてログイン可能な乗っ取られている状況になっている

2 サイトの脆弱性が残ったままになっている

3 ハッカーが仕掛けたサイトに改ざんを行うバックドア(裏口)が駆除されていない

4 サーバー内の別のワードプレスが感染していて、そのワードプレス経由で他のサイトが改ざんを受けている

これらの事由での再感染を可能な限り防ぐ手段をご紹介いたします。

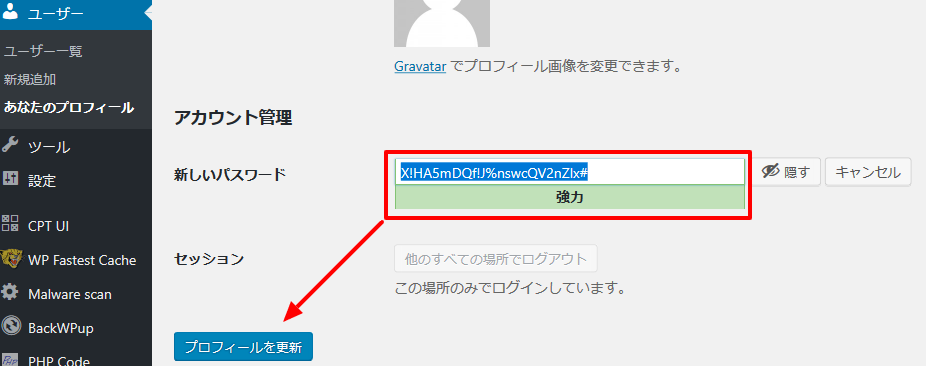

1 管理者権限のユーザーのパスワードを変更しましょう

ハッカーがパスワードをすでに取得していて、ワードプレスの管理画面にアクセスできてしまっている場合、ハッカーは管理画面から簡単にファイルの改ざんができてしまいます。

ワードプレスの改ざん駆除を行われた場合は、管理者権限のあるユーザーすべてのパスワードを変更しましょう。

パスワードは管理画面>ユーザー一覧>編集 から変更することができますのでできましたら、ワードプレスが自動生成する強度の高いパスワードを利用いただくことをお勧めいたします。

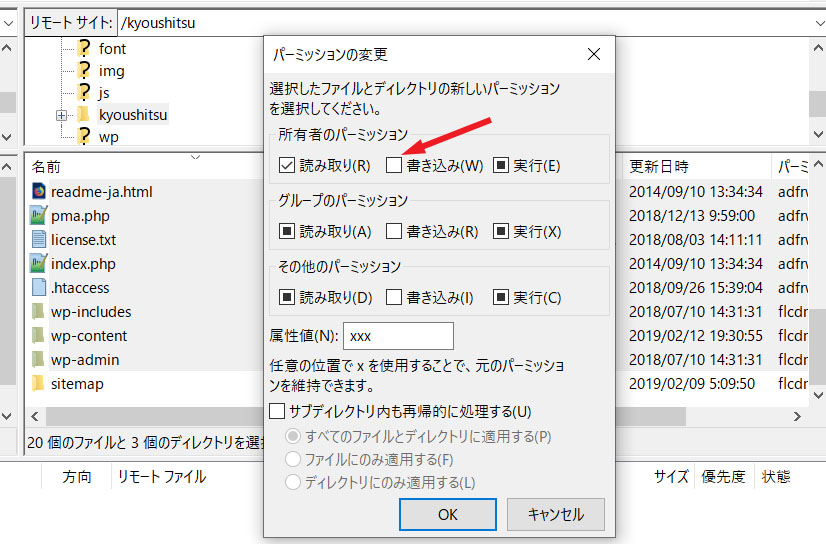

2 フォルダとファイルの書き込み権限を不可に設定してみましょう

ハッカーは遠隔からファイルの改ざんをしてくるため、FTPソフトウェアでサーバーに接続の上、wp-content/uploadsフォルダ(画像等がアップロードされるフォルダ)以外を全て書き込み不可にしてしまうのもかなり有効な手段となります。

FileZilla等のソフトウェアをご利用の上、書き込み権限のチェックを外して、フォルダとファイルの権限を変更します。

3 バックドアの検出を行いましょう

バックドアとは、ハッカーが容易にサイトのプログラムを書き換えることができるようにする裏口です。バックドアはそれ自体は無害ですが、改ざんファイルをいかようにもサイト上に生成できるものですので、残しておくのはとても危険です。

例として下記のようなコードがバックドアとなります。

eval($_POST["mycode"]);

多くの場合、ハッカーはこのバックドアが発見されないように、コードを難読化して隠蔽します。

難読化されたコードの例

${"G\x4cO\x42\x41L\x53"}["\x64\x7aa\x77h\x78\x78\x5f\x5f\x5f\x6c_\x62y\x62t\x63o\x68h\x6dx\x67y\x64\x62\x65q\x61q"]

バックドアはワードプレスドクター・マルウェアスキャナーで、無料で検出することができます。是非ご利用ください。

4 脆弱性のあるプラグインやテーマのアップデートを行いましょう

プログラムのコードに脆弱性があると、上記のバックドアと同じように、ハッカーがサーバーにコードを送り込んでサイトを改ざんするなどの活動を補佐してしまうことがございます。

脆弱性を排除する最も簡単な方法は、ワードプレス本体やテーマ、プラグインのアップデートを行い、最新バージョンにしておくこととなります。

ワードプレスドクターのセキュリティースキャナであなたのサイト上のプラグインや、テーマに脆弱性があるかを調べることができますので、危険性の高い脆弱性がある場合はそのプラグインやテーマをすぐにアップデートされることをお勧めいたします。

WordPress(ワードプレス)脆弱性診断 セキュリティースキャナ

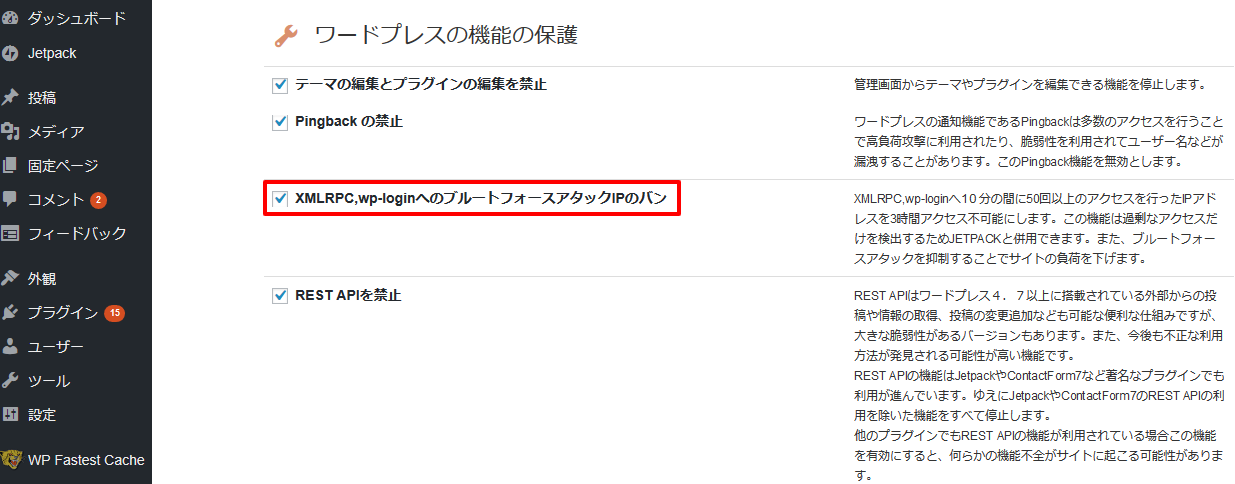

5 管理者権限を奪われないために総当たり攻撃を抑制しましょう

ハッカーが管理者権限を奪う手法として、最もよく行われる手法が、総当たり攻撃(ブルートフォースアタック)と呼ばれる攻撃手法です。

何万ものパスワードのリストで機械的にサイトへのログインを繰り返して、パスワードを探し当てます。

ワードプレスドクターが開発した、ワードプレスドクター・マルウェアスキャナーでは、このブルートフォースアタックを抑制する機能がついていますので、有効にされることでセキュリティーを大きく向上させることが可能です。

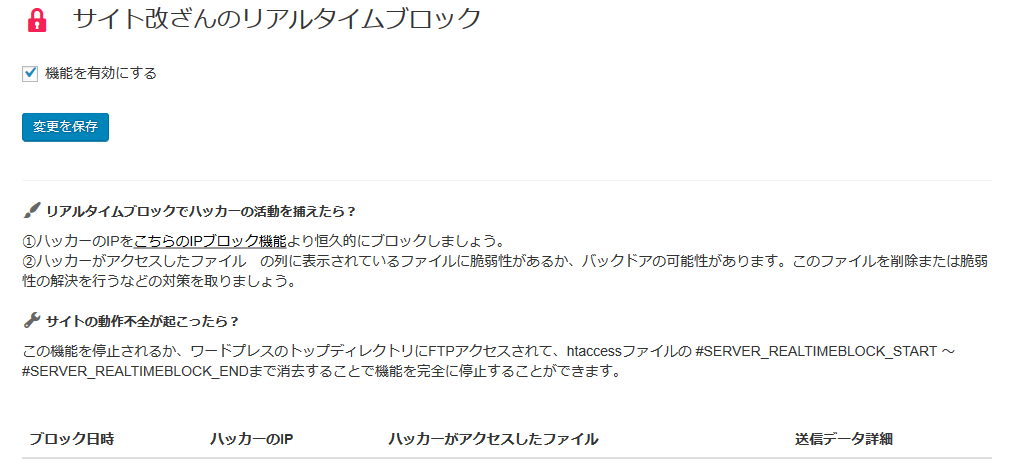

6 リアルタイムにハッカーの改ざん行為を検出、ブロックしましょう

ワードプレスドクター・マルウェアスキャナーには、ワードプレスのセキュリティープラグインとしては、世界初となるマルウェア感染前にハッキングをブロックする機能があります。

ハッカーは一旦脆弱性を発見するとバックドアを埋め込むなどしてマルウェアを排除してもすぐにサイトを再度改ざんしてくることがございます。 この機能を利用いただくと、ハッカーがマルウェアコードを送り込んだ瞬間をとらえてブロックし、IPを含むログをとることができます。

またハッカーのIPをIPブロック機能で完全に遮断してハッカーがサイトにアクセスできないようにすることも可能です。

※この機能は最新のマルウェアパターンの購読をいただくことで有効にできます。

7 サーバー内の他のウェブサイトが改ざんを受けていないか調べましょう

サーバー内に複数のサイトがある場合、特定のワードプレスのサイトディレクトリをクリーンアップしても、そのほかのフォルダーのワードプレスも同様に改ざんを受けている場合、そのフォルダを飛び越えて改ざんを受けることがございます。

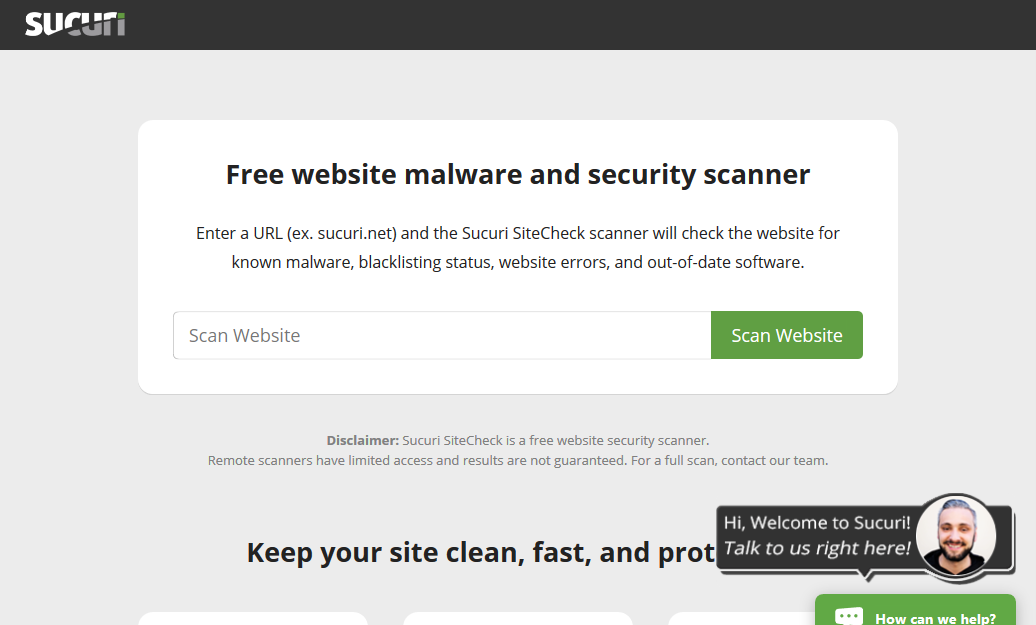

サーバーにある他のサイトが感染していないかをSucuriサイトチェックなどのウェブサイトで調べることができます。

https://sitecheck.sucuri.net/

このサイトは外部から検査しますので、精度はそれほど高くありません。

ワードプレスドクター・マルウェアスキャナーで、同一サーバー内にあるそのほかのサイトも内部からマルウェアチェックされてみてください。

WordPress でのハッキング、改ざん被害を受けましたらワードプレスドクターが復旧、セキュリティー対策を代行いたします。お気軽にご依頼・ご相談ください。