プラグインを最新にしているのになぜ侵害されるのか──「廃止済みプラグイン」が生む脆弱性について当社が検出している攻撃パターンから解説いたします。

プラグインが全部最新なのにマルウェアに感染する可能性があります

プラグインを全部最新にしていても、サーバー上のほかのサイト経由の感染、または(アップデートされない)廃止済みのプラグインの脆弱性でマルウェア感染する場合があります。

今回はこの廃止済みプラグインの危険性について解説いたします。

廃止済みプラグインはアップデートがかからず、プラグイン管理画面からも最新に見える

ワードプレスを運用していて、セキュリティーに気を使ってプラグインをアップデートしていても、すでに製作者が開発を停止してアップデートが長期間かかっていないにもかかわらずプラグインの管理画面では最新に見えてしまう場合がございます。(公式wordpres.orgでも配信が停止されている為自動アップデートもかかりません)

こういったプラグインがサイトに導入されており、大きな脆弱性が発見された場合、その後もずっとこの脆弱性が放置されますので、いつかハッカーにハッキングされてしまう可能性が高まってしまいます。(稀ですが、導入数が多いプラグインはwordpress.orgや有志が緊急セキュリティーアップデートをかける場合もございます)

実際に当社で検出しているハッカーの攻撃で狙われている配信停止済みプラグインは下記のようなものがございます

1. MyPixs(バージョン 0.3以下)

CVE: CVE-2015-1000012

種別: LFI(ローカルファイルインクルージョン)

深刻度: CVSS 7.5(High)

downloadpage.php内で$_REQUEST[“url”]の値を直接include()に渡しており、認証不要でサーバー上の任意ファイルを読み取られる WPScan典型的なLFI脆弱性。wp-config.phpなどの機密ファイル漏洩につながる可能性がある。修正パッチなし・開発停止済みのため、即時削除が推奨される。

2. Phee’s LinkPreview(バージョン 1.6.7以下)

CVE: CVE-2024-13464(XSS)、CVE-2025-27344(CSRF)

種別: XSS + CSRF

深刻度: CVSS 4.3(Medium)

XSS(CVE-2024-13464)とCSRF(CVE-2025-27344)の2件が報告されており、いずれも修正パッチは未提供 SolidWPの状態。CSRFは攻撃者が高権限ユーザーに意図しない操作を実行させられる可能性がある Patchstack。比較的新しい脆弱性(2024〜2025年報告)で、現時点でも未修正のまま放置されているのが問題。

3. WP Mobile Detector(バージョン 3.5以下)

CVE: CVE-2016-4833

種別: 任意ファイルアップロード → RCE(リモートコード実行)

深刻度: Critical

resize.phpスクリプトを悪用してリモートから任意のファイルをWebサーバーにアップロードでき、Webシェル(バックドア)として機能させてサーバーを乗っ取ることができる Astra Security。Sucuriの調査では当時の主要なWordPressセキュリティプラグインのファイアウォールをすべて回避して悪用可能だった Sucuriことが確認されており、野良での実被害も多数報告された深刻な脆弱性。CISAもアドバイザリを発行している CISA。

4. Site Import(バージョン 1.0.1以下)

種別: RFI(リモートファイルインクルージョン)+ LFI(ローカルファイルインクルージョン)

admin/page.phpのurlパラメーターへの入力値検証が不十分で、攻撃者が外部の悪意あるPHPファイルをインクルード・実行させることができる AcunetixRFI脆弱性。PoC(概念実証コード)も公開されており、リモートシェルのアップロードとディレクトリトラバーサルによるローカルファイル読み取りの両方が実証されている Exploit-DB。修正パッチなし・公式リポジトリからも削除済み。

廃止済みプラグインの脆弱性攻撃を防ぐ

廃止済みプラグインの脆弱性攻撃を防ぐには、更新が数年間ないプラグインを把握し、プラグインを停止削除するか、その脆弱性を調べ、脆弱性があった場合は独自に脆弱性を塞ぐ作業を行うしか対処方法がございません。

※下記より脆弱性を調査いただけます

脆弱性データベース

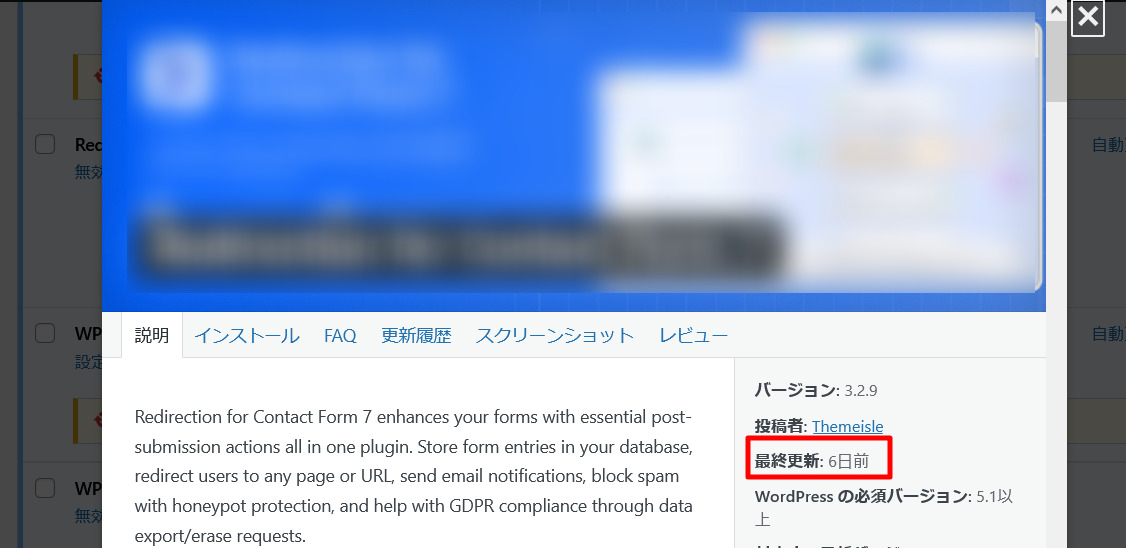

※プラグインが長期間更新が無いかどうかはプラグイン一覧画面の詳細を表示して最終更新日時調べることで把握できます

もしサイトの動作に必要なプラグインで、脆弱性を独自にふさぐ必要がある場合は、PHPプログラミングやワードプレスの関数、セキュリティーの専門的知識が必要になります。

WPドクターではこういった脆弱性を個別に塞ぐ作業も代行可能です。

お気軽にご依頼・ご相談お送りください。

WordPress ワードプレスのマルウェア駆除・セキュリティー対策のご依頼ご相談はWPドクターまでお気軽にお送りください