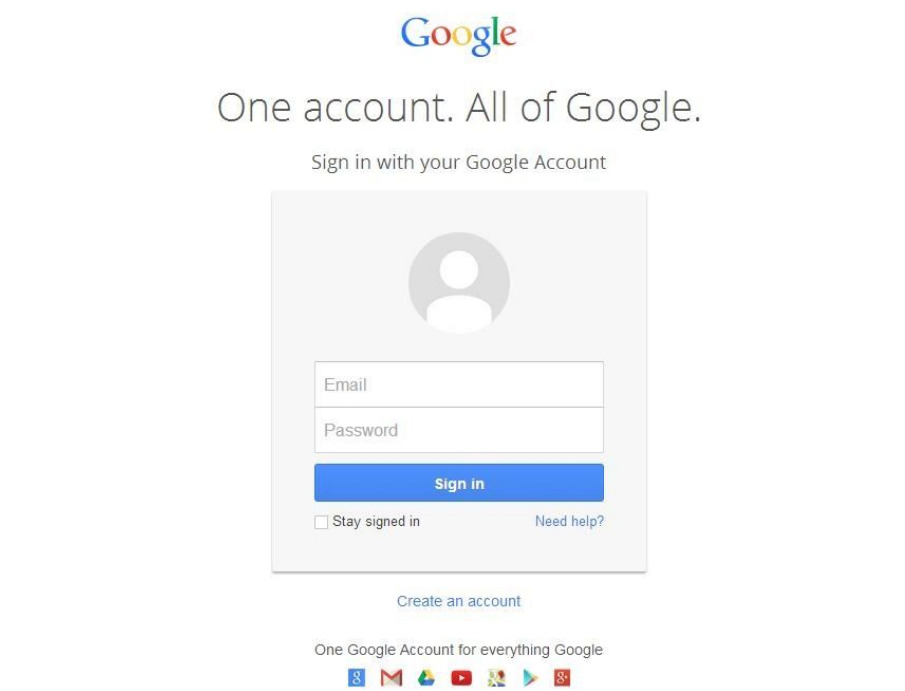

ワードプレスサイトで偽のGoogleログイン画面を表示するフィッシングについて解説いたします。

様々なサービスのログイン画面を表示し、ユーザーのログインIDとパスワードを盗む

ワードプレスを改ざんして、そのサイトもしくは、ユーザーを勝手に別のサイトに飛ばして(リダイレクト)、偽の企業のログイン画面を表示して、ユーザーが誤ってログイン情報を入力した場合にその情報を送信して盗むようなハッキングやそのログイン情報を盗むサイトのことをフィッシングといいます。

様々なフィッシングサイトが確認されていますが、最も普及しているサービスでフィッシングが行われることが多いです。

・Googleのログイン画面やウィジェット

・Microsoftのログイン画面やウィジェット

・Paypalのログイン画面やウィジェット

・様々な海外銀行のログイン画面(弊社では日本の銀行のログイン画面のフィッシングサイトは現状確認しておりません)

あなたのウェブサイトで作った覚えのないログイン画面が表示される

もし御社サイトで、作った覚えのない著名サービスのログイン画面が表示される場合は、サイトが改ざんされてしまっている可能性があります。

もし御社サイトに訪ねたユーザーがこの偽のログイン画面でログイン情報を入力してしますとそのIDとパスワードがハッカーに送信されてしまいユーザーが大きな被害を受ける可能性があります。

このような偽のログイン画面をサイトに埋め込むのは、HTMLコードや画像をコピーするだけですのでハッカーにとっては簡単かつ、正規の画面と全く同じものを作ることも可能です。

フィッシングサイトかどうか見分けるには、現在アクセスしているサイトのURLを見るか、Googleなどのログインウィジェットが信用できない別のサイトで出てくる場合は基本的には信用しないようにすることが重要です。

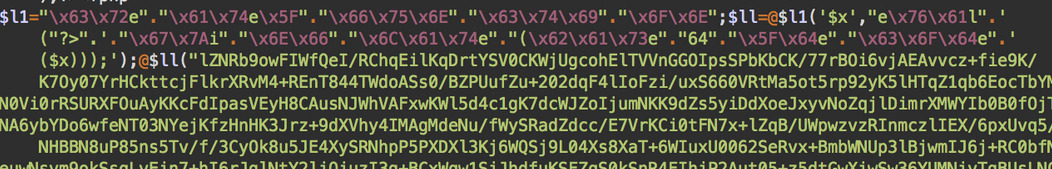

フィッシングの不正なコードを検出する

偽のログイン画面をサイトに埋め込んだり、偽のログイン画面をホストしている不正なサイトにユーザーが飛ばされる場合、御社サイトに不正なコードが埋め込まれている可能性があります。

このコードは、巧妙に深い階層に隠されていたり、難読化されてコードが読みにくくなっていたりするため探すのが非常に難しい場合がありますが最も多くハッカーがマルウェアを埋め込むファイルは、wp-config.phpや(ワードプレスのトップディレクトリもしくは、テーマの)index.phpになります。

※難読化されたコードの例

※最も改ざんされやすいファイルについては下記も参照してください

ワードプレスが改ざんされたときに不正なJAVASCRIPTコードが埋め込まれるファイル10選

こういった不正な改ざんはセキュリティー系のプラグインなどで検出・駆除することができます。

また、検出や駆除が難しい場合は、専門的な知識を持つ技術者にご相談いただくこともお勧めいたします。

WordPress ワードプレスのマルウェアや改ざんの駆除・セキュリティー対策ご依頼・ご相談はWPドクターまでお気軽にお送りください