ワードプレスの3.5以下のバージョンをお使いのウェブマスター様は現在ハッキング被害が多発しているようです。お早めに現在の最新バージョン4.3以降にアップデートされる事をお勧めいたしますが、ここでは具体的にどのような脆弱性がワードプレス3.5以前に含まれるか解説いたします

管理者ユーザーIDがadmin

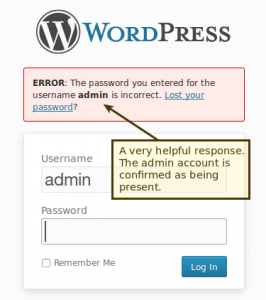

ワードプレスの古いバージョンでは、入力の簡略化のために初期スーパーユーザー(管理者)のユーザー名がadminで固定でした。この事によってハッカーは多くの場合、パスワードさえ予測すればよく、単純なパスワードを取得すれば管理者権限の奪取が簡単にできてしまうのです。

また、パスワードを間違えたときにログイン画面にユーザー名がそのまま表示される事からこのことも管理者権限奪取のハッカーへの重要なヒントとなってしまいます。

コメントにbase64エンコードされた不正なコードを埋め込める脆弱性

ワードプレス3.5以下には、コメントに不正なコードを簡単に埋め込める脆弱性があり、この脆弱性は非常に有名です。お使いのワードプレスに複数の意味不明な文字列のコメントがありませんか?またはユーザーがわらわらと勝手に増えていませんか?

もしこういったコメントが大量に発生している場合は、この脆弱性を利用したハッカーの攻撃の可能性があるため注意が必要です。

pingbuck機能でDDosアタックの踏み台に

ワードプレスのpingbuckというあなたのブログから他のブログがリンクされた事を通知する機能があります。ワードプレスの3.5以下のバージョンにはこの機能を利用して、あらぬところに通知を配信できてしまう脆弱性があります。この事により、DDosアタックという攻撃の踏み台となる可能性があります。サーバーのログをご確認頂くと異様なほどアクセスがのびていませんか?この場合DDosアタックやスパムメールなどの踏み台になっている可能性があります

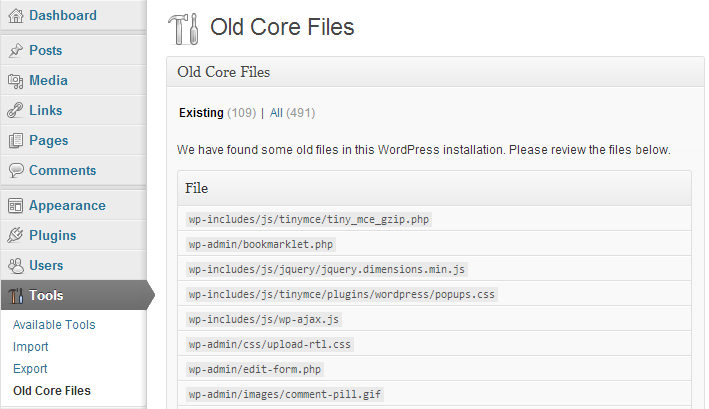

ここでは、最も危険な脆弱性について解説いたしましたが、その他の脆弱性リストはこちらで公開されていますのでご興味のある方は確認してください(悪用厳禁です!!)