ワードプレスに限らずサーバー上でのプログラムの機能向上により利便性やサイトの機能性が上がるにつれて、サーバー上のファイルの改ざんが大きな問題となっています。

今回はワードプレスのファイルをどうやってハッカーが書き換えているかを解説し、セキュリティー向上の方法を考えていきます。

この記事の目次

ハッカーにサーバー上のファイルが改ざんされるとどうなる?

ハッカーは、ほとんどの場合お金儲けのためにあなたのサイトのファイルを改ざんしています。具体的にハッカーがあなたのサイトを書き換えることによってどのような活動をしているか簡単にリストにさせていただきました。

- あなたのサイトにアクセスするユーザーを別のサイトに誘導して、アクセス数により利益を得ようとします

- あなたのサイトにアクセスするユーザーの個人コンピューターをウィルスに感染させ、クレジットカード情報などを盗みます

- あなたのサイトからリンクを貼り、ハッカーが利益を得るサイトを検索エンジンで上位を獲得できるようにします

- あなたのサイトを他のハッキング行為の踏み台とすることによってハッカーの素性を隠します

- あなたのサイトに偽のページを埋め込み、ユーザーの個人情報やクレジットカード情報を盗み出します

- 広告メールをあなたのサーバーから複数のユーザーに送り、物品やソフトウェアの購入にユーザーを誘導します

このように、せっかくサイトに訪ねてくれた方々や、他のサイトに迷惑をかけかねないハッカーの活動は、あなたのサイトは被害者とはいえ、加害者になりうるという危険性がありますので大変厄介です。

ハッカーがワードプレスのファイルを書き換える方法1 管理者権限の奪取

ワードプレスは世界で最も普及しているCMSです。管理画面からお好きなコンテンツを投稿し、かつテーマの編集やプラグインの編集なども管理画面からできる大変柔軟なシステムです。

この利便性から、ハッカーがあなたのサイトの管理者権限でログイン可能となった場合、直接不正なプログラムをサイトに埋め込むことができてしまいます。

ハッカーが管理者権限を奪取する方法は、主にブルートフォースアタックと呼ばれる、機械的にログインを繰り返してパスワードを総当たりで探していく方法で行われます。

管理者権限の奪取を防ぐには下記の対策をお取りになる事をお勧めいたします。

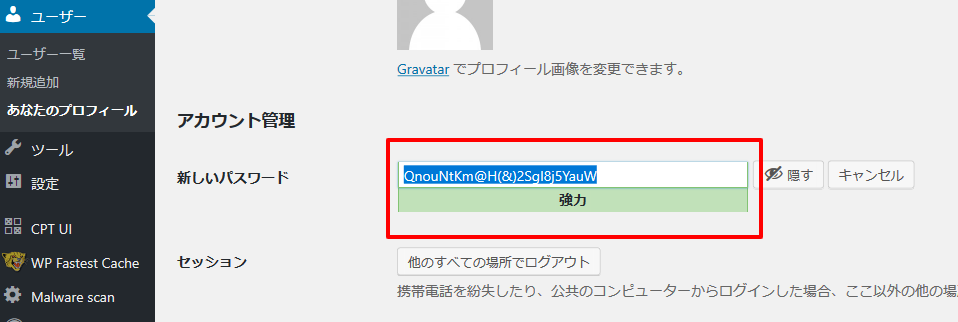

①パスワードをワードプレスが生成するものに変えましょう

管理画面>ユーザー一覧>管理者のユーザーを編集し、最下部のパスワードの生成により得られるパスワードに変更を行います。

②ブルートフォースアタックを行ってきたハッカーのコンピュターをアクセス禁止にしましょう

弊社が開発した、セキュリティープラグインをご利用いただくことで自動的にブルートフォースアタックしてきたハッカーのコンピュターのアクセス禁止を行うことが可能です。

リンク ワードプレス:マルウェアスキャン&セキュリティープラグイン

プラグインをインストールされたら、「ログインロックダウン」 「WPSCANの禁止」、「XMLRPC,wp-loginへのブルートフォースアタックIPのアクセス禁止」機能をチェックをつけて有効にするだけでとっても簡単です。

ハッカーがワードプレスのファイルを書き換える方法2 テーマやプラグインのプログラムの脆弱性を利用

次に、ハッカーは管理者権限を奪取しなくてもサーバーにアップロードされているプログラムに直接働きかけて、サーバー上のファイルを改ざんすることも可能です。

この方法は、非常に高度な方法でプログラムの脆弱性を利用して行われます。ワードプレスのプログラムは数千件のプログラムで出来ていますが非常にまれに、ワードプレス本体や、プラグイン、テーマに開発者の意図しない動作を起こさせるような隙がある場合があります。

例えば下記のようなコードを見てみましょう

<?php eval($_POST['a']); ?>

この1行のコードでサーバー上でファイルの書き出し、ページの生成、スパムメールの送信、既存ファイルの改ざん等ありとあらゆる活動が可能となるほどの脆弱性があるのです。

テーマやプラグインの脆弱性は、様々なサイトで公開されていますのでハッカーはそれを利用して、サイトの改ざんを行ってきます。

この活動を防ぐ方法を解説いたします。

①ワードプレス本体や、プラグイン、テーマの更新を数か月に一回は行いましょう

プラグインやテーマの開発者が脆弱性を修正している可能性がありますので、プラグインやテーマ、ワードプレス本体のアップデートをこまめに行うことが脆弱性を利用したハッキングを防ぐ、基本的な手立てとなります。

こちらのシステムから、サイトの外部からワードプレスの脆弱性をお調べいただくことが可能ですのでご利用ください

リンク ワードプレスドクター脆弱性検査 セキュリティスキャナ

②プラグインやテーマは最小限にし、使用していない物はサーバーから削除しましょう

使用されていないプラグインや、テーマをサーバー上に非有効のまま、置きっぱなしにされていませんか?有効になっていないからと言って安全であるとは限りません。

多くの脆弱性は、脆弱性のあるファイルに直接アクセスしてハッカーによって利用されますので、サーバー上にあるだけで危険な状態になっていることがございます。

利用されていないプラグインやテーマも必ず更新をされて、不要な場合はサーバー上から削除されることをお勧めいたします。

③ワードプレスやプラグインのバージョンを秘匿しましょう

ハッカーは、多くの場合脆弱性のある、ワードプレスや、テーマ、プラグインのバージョンを知っていて、下調べとして御社サイトのインストールされているプラグインやテーマのバージョンを調べてきます。

(このプロセスを機械的に行う方法がございます)

実際にハッキング行為を行う前に、バージョン情報がハッカーにわからないように秘匿します。

ワードプレス:マルウェアスキャン&セキュリティープラグイン をご利用いただくと、ワードプレスがHTMLのサイトコード上にバージョン情報を出力するのを防ぐことができます。

プラグインの

ワードプレスのバージョンの漏洩を防止、サーバー固有の情報の保護、WPSCANの禁止機能を有効にされてください。

④フォルダにハッカーが直接アクセスしてファイル内容を見れてしまうのを防ぎましょう

最近では減っていますが、サーバー上のフォルダにINDEX.HTMLがない場合、そのフォルダにアクセスするとそのフォルダにあるファイルを一覧表示する機能がサーバにあり、その機能が有効になっている場合があります(ディレクトリリスティングと呼ばれる機能です)。

サイトが幾千万もある中で、あなたのサイトがこの状態になっているからハッカーにわかるはずがないと考えられるのは危険性があります。なぜなら、高性能な検索エンジンがこのディレクトリリスティングされているページを拾っていて、検索結果に表示されていることがあるからです。

ハッカーは、脆弱性のあるプラグインがディレクトリリスティングしているファルダを検索エンジンで検索して、簡単に探し当ててしまいます。

ワードプレス:マルウェアスキャン&セキュリティープラグインの「Indexリストの表示を禁止」 機能をご利用ください。

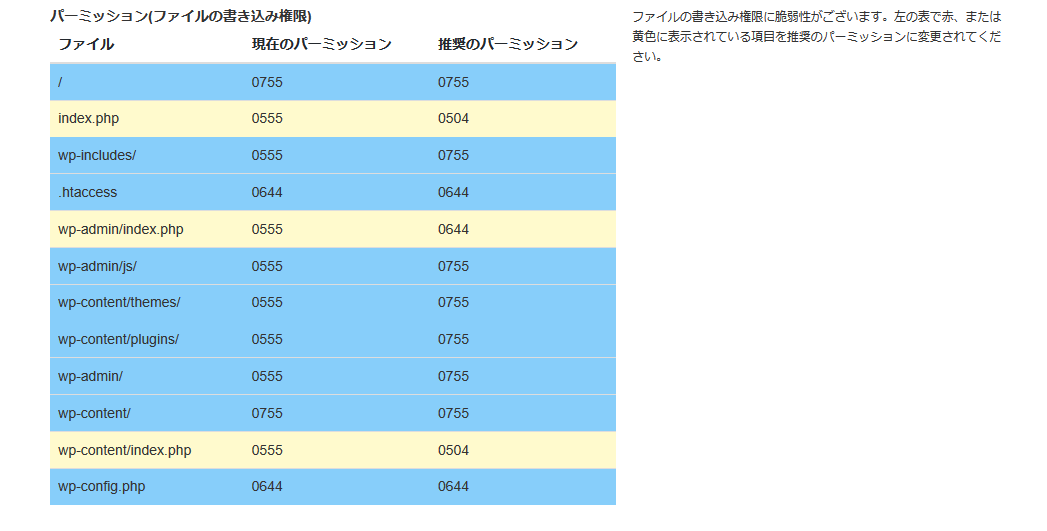

⑤ファイルの書き込み権限を適切に設定しましょう

ワードプレスに含まれるファイルには、サーバー上で書き換えができるかどうかの設定が必ず付与されています。この書き込み権限の設定を多少厳しくすることで、ハッカーがファイルを改ざんするのを抑制することが可能です。

弊社セキュリティープラグインをご利用いただくことで、ファイルの書き込み権限で問題があればわかりやすく表示しますので、FTPソフトウェアでファイルの書き込み権限を適切に設定されてください。

ハッカーがワードプレスのファイルを書き換える方法3 データベースの書き換え

ハッカーがサーバー上で行う活動として、よくあるのがデータベースの書き換えを行うというものです。ワードプレスは、テーマやプラグインの設定、投稿されているコンテンツのテキスト情報などがデータベースに記録されています。

データベースにはユーザー情報や、パスワードも記録されているため、こちらを書き換えることができれば管理者権限を奪取することが可能です。

※この方法はSQLインジェクションと呼ばれます

例として下記のようなコードがプログラムに含まれているとデータベースを書き換えてしまうことが可能です。

<?php $wpdb->query("SELECT * from wp_option where id = " .$_POST['a']); ?>

このデータベース書き換えも、2でご説明した、プログラムの脆弱性の利用で行われますので、2で記載されている対策をお取りになる事で抑制することが可能です。

ハッカーは、簡単に改ざんできるサイトを常に探していますので、ハッカーがそう簡単に侵入できないサイトを作ることがまず重要です。基本的なセキュリティー対策を必ず行われたうえで、ワードプレスサイトを運営されることをお勧めいたします。

WordPressの改ざんが疑われる場合、改ざん排除(ウィルス駆除)とセキュリティー向上のご相談ご依頼をお気軽にワードプレスドクターにお寄せください