ワードプレスのユーザーのパスワードを総当たりで試して突破する、ブルートフォースアタックとその対処方法について解説いたします。

ワードプレスはログインIDを隠さないためパスワードさえわかればログインできてしまいます

ワードプレスは、その管理者のログインIDが簡単にわかる仕組みになっているCMSです。(最初から隠すつもりがないと考えていいかと思います)

例えば下記のようなURLにアクセスすると管理者のユーザーIDを出力されたデータから簡単に取得することができます。

https://ワードプレスのURL/?author=1

https://ワードプレスのURL/blog/wp-json/wp/v2/users

※このようなユーザーIDの流出を防ぐことができる【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン [マルウェア・ウィルス検出と駆除] のセキュリティー機能をぜひご利用ください

この為ハッカーはハッキングツールでユーザーIDを取得したうえで、さらによく利用されるパスワードで自動的に次から次にログイン施行を繰り返すソフトを使い、ワードプレスの管理者としてログインを試みるハッキングを仕掛けてきます。

ワードプレスのハッキングが成功する2割はこのブルートフォースアタック(辞書攻撃ともいわれます)が原因と言われています。またブルートフォースアタックで大量のアクセスがサイトに行われサイトの速度低下や、サイトがダウンしてしまう事もございます。

ワードプレスのID取得やブルートフォースアタックのソフト、よく使われるパスワードのリストは簡単に手に入ります

ワードプレスのID取得やブルートフォースアタックのソフトは検索をすると簡単に見つけることができ、よく使われるパスワードのリスト(辞書)も数千件のバージョンから、数万件のバージョンまで公開されています。

例としましてよく使われるパスワードのリストTOP10 は下記となります

123456 password 12345678 qwerty 123456789 12345 1234 111111 1234567 dragon

Wikipedia:10,000 most common passwords より

ブルートフォースアタックを防ぐには?

ブルートフォースアタックを防ぐには下記のような対策が可能でございます

↓この対策は必須となります

・パスワードを半角英数・数字・記号を含む12文字以上の無意味な文字列にします

(ワードプレスのユーザー編集画面についているパスワード自動生成の仕組みを使用すると安全なパスワードを作ることができます)

・ログイン画面にキャプチャを付けます。ログインURLを変えます。また、ブルートフォースアタックにも使えるxmlrpc.phpファイルへの過剰アクセスを防ぎます。

※こちらのセキュリティー対策は、様々なセキュリティー系プラグインで可能です。【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン [マルウェア・ウィルス検出と駆除]でも簡単に行う事ができます。

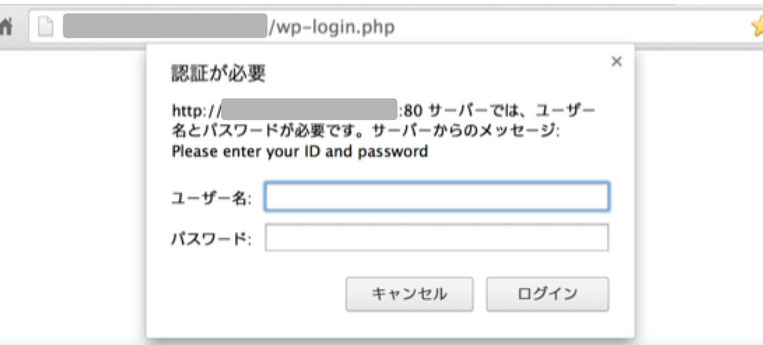

・wp-admin(管理画面へのアクセス)にベーシック認証をかけます

参考サイト

https://www.vektor-inc.co.jp/post/basic-auth/

ご参考になりましたら幸いです。

WordPress ワードプレスサイトのマルウェア駆除・セキュリティー対策のご依頼・ご相談はWPドクターまでお気軽にお送りください