昨今のマルウェアは、サーバー内のドメインのフォルダを超えて全フォルダに感染を広げるものが多くなっています。今回は見逃しがちな使用していないサーバーの初期サブドメインフォルダの感染について解説いたします。

初期サブドメインフォルダの感染

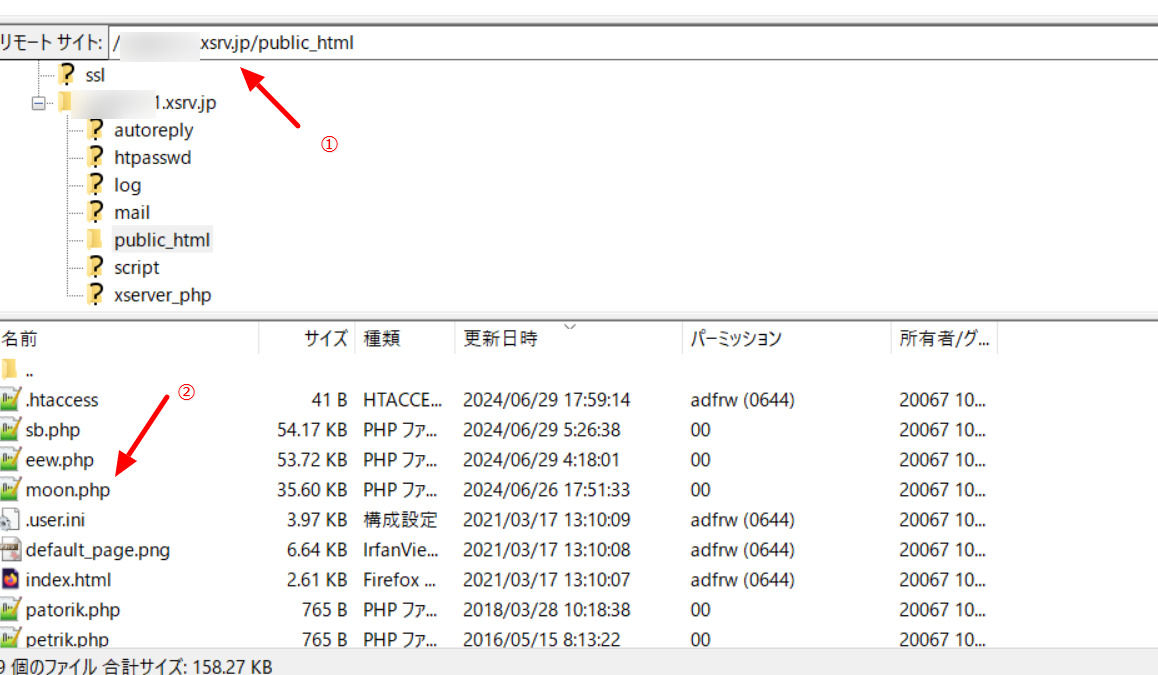

上手の例では、空っぽのはずの初期ドメインフォルダにmoon.php、sb.php、eew.phpなどのバックドアと呼ばれるファイルが配置されている事例です。

ハッカーはこのファイルを介して、サーバー内のあらゆるファイルにアクセスし改ざんしたり、任意の場所に不正なファイルを配置することも可能となっています。

なぜ、何もないはずの初期サブドメインフォルダにマルウェアがあるかというと、サーバー内にある、ワードプレスをホストしている他のドメインのフォルダが脆弱性によって突破され、マルウェアが配置され、そのマルウェアを起点として、サーバーのフォルダ構造を調べられ、感染が広がるからでございます。

※ハッカーのサーバーへの侵入口となるマルウェアをバックドアと言います

初期サブドメインフォルダの感染の対処方法

サーバー契約時の初期ドメインフォルダは使用していないことがほとんどかと思います。この場合初期ドメインフォルダ内を空っぽにします。

もし、テスト用のワードプレスサイトがこのフォルダ内に放置されている場合は、そのワードプレスサイトの脆弱性が感染源となっている可能性がございます。この場合も使用していないサイトはサーバー内からファイルをバックアップの上削除いただくことをお勧めいたします。

サーバー内の1つのサイトのマルウェア感染が起こった場合はサーバー内の全サイトの感染が疑われます

昨今のマルウェアは、サーバー内のドメインのフォルダを超えて全フォルダに感染を広げるものが多くなっています。サーバー内の一つのサイトがマルウェア感染した場合は、サーバー内にある全サイトのフォルダ(初期ドメインフォルダも含む)をマルウェア検査駆除いただくことをお勧めいたします。

【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン [マルウェア・ウィルス検出と駆除]

また、最初にハッカーの侵入を許した脆弱性もサーバー内の全サイトに対してセキュリティー対策を行い塞ぎます。

もしマルウェア駆除が手に負えないと感じたら、専門家に早めにご相談いただくことをお勧めいたします。

WordPress 年間数百件のマルウェア感染サイトのマルウェア駆除・復旧を行っている。ワードプレスドクターにお気軽にご依頼・ご相談お送りください