ワードプレスでプロセスに常駐するマルウェアを検出停止する方法について解説いたします。

プロセス常駐型マルウェアとは?

プロセス常駐型マルウェアとは、サーバーのメモリ内でずっと実行される不正なプログラムの事です。メモリに常駐している為、このタイプのマルウェアは本体のプログラムファイルがサーバー上に存在しない場合も多いです。

現在確認されているプロセス常駐型マルウェアで最も多いのが、自動でhtaccessやindex.phpを書き換えて管理画面へのログインを阻害したり、その他不正なプログラムを再感染させるタイプのマルウェアです。

また、プロセス内でサーバーそのものをプログラムで実行し続け、ハッカーがサーバー内のフォルダの書き換えをデータを送信することによって容易に行えるようにするバックドアタイプのプロセス常駐型マルウェアも確認されています。

このようなマルウェアは下記のようなコマンドを無限ループを含むプログラムで実行し続けます。

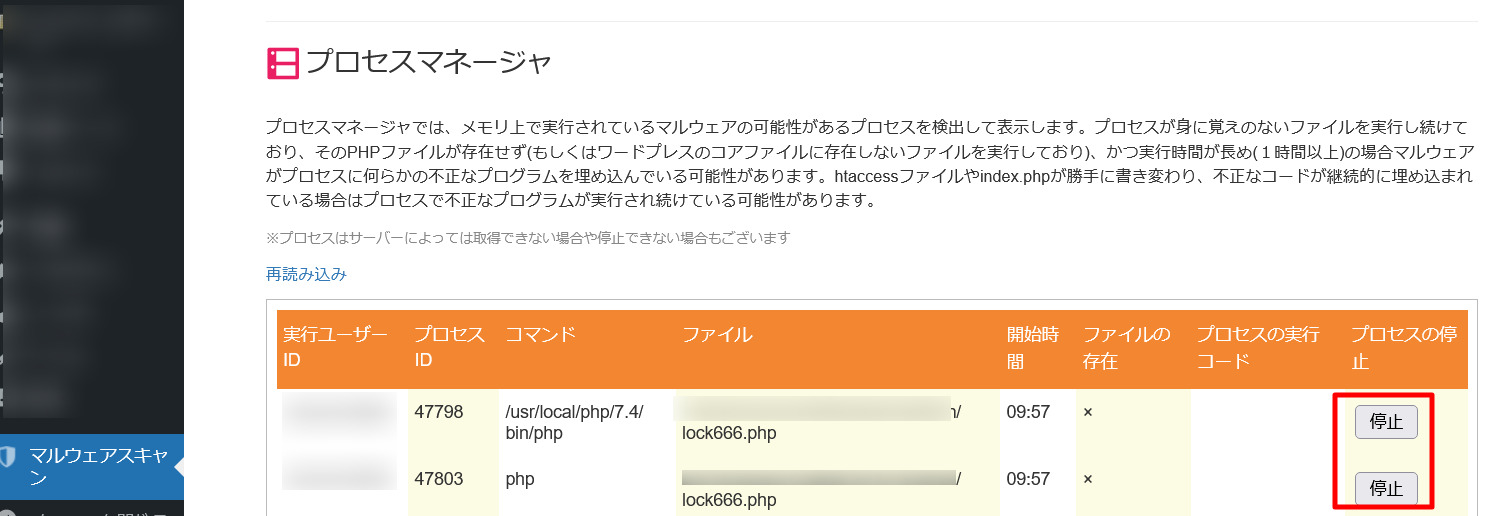

コマンド /usr/local/php/7.4/bin/php /home/ワードプレスへのパス/lock666.php コマンド php /home/サーバーのユーザーIDフォルダ/public_html/ワードプレスへのパス/d2a81c15

ユーザーのアクセスに応じてPHPを実行するのではなくphpコマンドで、不正なプログラムをメモリ内で直接実行しています。メモリ内にプログラムが残っている為、自身の本体ファイルを消してしまうものも多いです。

この為サーバー内のファイルをいくら検査してもこのマルウェアを見つけることはできません。

プロセス常駐型マルウェアを検出駆除する

【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン [マルウェア・ウィルス検出と駆除]

をダウンロードしてワードプレスの追加、有効化していただくと不正なプロセスの可能性があるプロセス一覧を閲覧・停止することができます。

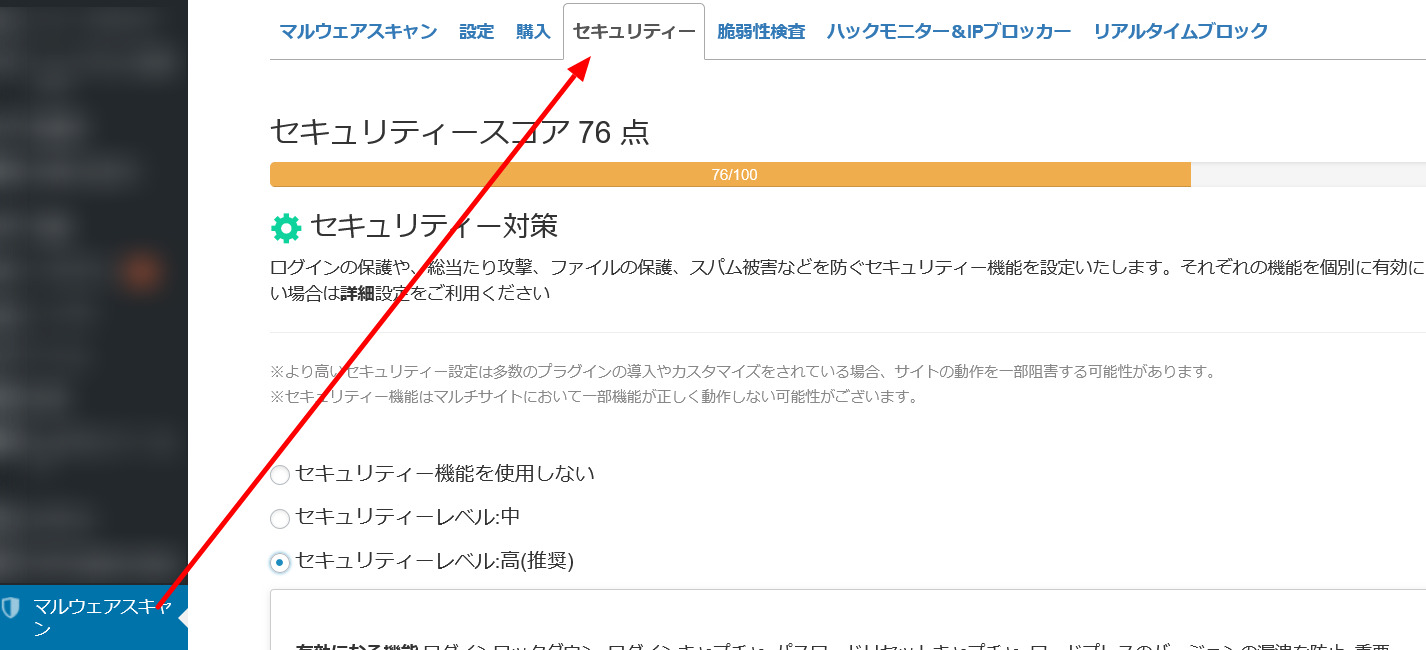

ワードプレスの管理画面 > マルウェアスキャン > セキュリティータブ > 画面下部までスクロールしてください

プロセスマネージャから不正なプロセスを停止することができます。

※プロセス常駐型マルウェアの検出と停止機能はある一定のコマンドをサーバー側で許可していない場合使用できない場合がございます。

プロセスの停止を行う場合のご注意点

プロセスマネージャ機能は機械的にPHPコマンドで実行され続けているプロセスを表示していますので、こちらに何らかの表示が出るからと言ってそのプロセスが必ずしも不正なプロセスとは限りません。

サーバーのバッチ処理や、その他の重要なプロセス停止してしまう可能性もございますので慎重に作業を行われてください。

当社経験上下記のようなプロセスがマルウェアである可能性が高いです

・プロセスが実行しているファイル本体がサーバ内に存在しない

・長時間(数時間以上)実行され続けている(もしくは長期間にわたって何度も観察される)

・ワードプレスのコアファイル内のファイルをコマンドが指し示している、かつそのファイルはワードプレスのコアファイルには存在しないファイルである

※ワードプレスのコアファイルには直接PHPコマンドで実行を必要とするようなファイルは存在しません。

・プロセスが実行しているファイル名がランダムな意味のない文字列になっている。もしくは下記のようなよくあるプロセス常駐型のマルウェアのファイル名になっている。

lock666.php, small.php, moon.php, wjsindex.php, wp-confiq.php (wp-config.phpではありません)

等のファイル名がプロセス常駐型マルウェアではよく使用されます

また、すでにプロセス常駐型のマルウェアに感染していることが疑われる状態で管理画面にログインできないなど、プラグインが利用できなくない場合や、プロセスを停止しても自動で復活してしまう場合はサーバー上に他のマルウェアが残っている可能性が高いです。

このような場合、マルウェア駆除の専門家集団WPドクターでマルウェア駆除の上、プロセス常駐型のマルウェアも駆除いたします。

お気軽にご依頼・ご相談お送りください。

WordPress ワードプレスのマルウェア駆除・セキュリティー対策のご依頼・ご相談はWPドクターまでお気軽にお送りください