ワードプレスドクターのセキュリティー対策室にて、お客様のハッキング被害を修復する過程で、弊社では5000件以上のハッキングされたワードプレスサイトのURLを発見いたしました。この度はこの依頼事例からハッキングされたサイトリストを取得するに至った、顛末をご報告したく思います。 同一の手法による改ざん被害で、一度に発見されたワードプレスサイトの被害規模としては世界最大クラスかと存じますので公益性が高いかと考えまして事例を記載いたします。

タグ: ワードプレス ハッキング被害

24時間あなたのサイトを守り続ける Wordpressサイトの改ざん、乗っ取り、ハッキング、マルウェア、バックドア、ウィルス感染をチェック(検出・確認)し駆除、ワードプレスのサイトを復旧 するプラグイン ワードプレスドクターが修復したサイトから、パターンに及ぶ、不正なコード(マルウェア、ウィルス、改ざん、ハッキング感染被害)のパターンからワードプレスサイトのコードをチェックし、検出するプラグイン WPドクターマルウェアスキャナーです。

ロリポップは多数のワードプレスサイトをホスティングしていることで有名なサーバーサービスです。ロリポップでホスティングされているワードプレスサイトはバージョンが古いことも多く、ハッキング被害が多発しています。今回はロリポップサーバーでワードプレスがハッキングされているときの対処方法(応急処置)をお知らせいたします。 またWordpressの4.7では、深刻な脆弱性も発見されていることからこのバージョンのワードプレスをお使いの方は、新しいバ

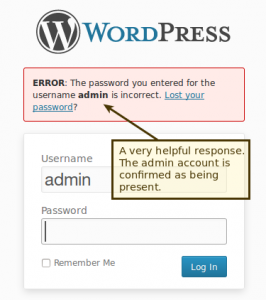

ワードプレスの3.5以下のバージョンをお使いのウェブマスター様は現在ハッキング被害が多発しているようです。お早めに現在の最新バージョン4.3以降にアップデートされる事をお勧めいたしますが、ここでは具体的にどのような脆弱性がワードプレス3.5以前に含まれるか解説いたします 管理者ユーザーIDがadmin ワードプレスの古いバージョンでは、入力の簡略化のために初期スーパーユーザー(管理者)のユーザー名がadminで固定でした。この事によって

ワードプレスのハッキング被害はワードプレスが全世界で多くのサイトで使われるようになってきてから所感としては非常に多くなっていると思います。ここではハッカーに最も狙われやすい運用上危険な行為をランキング形式でご説明したく思います 5位ーログイン画面とxmlrpc.phpに何度でもアクセスできる ハッカーはログイン画面とxmlrpc.phpというファイルにワードプレスの管理者権限を乗っ取るために、ログインIDとパスワードの総当たり攻撃を仕掛

ワードプレスドクターは単純に言うとワードプレスのありとあらゆるタスク業務の代行をしている集団です ワードプレスドクターで行えっているタスクは下記のような物です。 ページの更新・修正 ワードプレスのページの修正や更新を行います。表示ずれなどの修正を行います 投稿の更新・修正 Blogやニュース配信の投稿を更新や修正、追加(記事の内容はご用意ください)いたします サイトやプラグインのバージョンアップ ワードプレス本体のバージョンアップやプラ

![【無料】ワードプレス:マルウェアスキャン&セキュリティープラグイン [マルウェア・ウィルス検出と駆除]](https://wp-doctor.jp/blog/wp-content/uploads/2018/05/title-300x110.png)