ワードプレスとその他のシステムと混在しているサイトにおいて、ワードプレス以外のシステムにも設置されるフォルダ名と同じ名称のPHPファイルのマルウェアが発見されましたので、この事例につきまして解説いたします。

タグ: ワードプレス バックドア ページ 2/7

ワードプレスmu-pluginsフォルダへのマルウェア感染する事例が増えています。この事例について解説いたします。

オンラインでワードプレスで出力されるサイトのHTMLに不正なコードが紛れていないかのマルウェアスキャン(脆弱性検査ではありません)ができるサイトをいくつかご紹介します。

ワードプレスでプロセスに常駐するマルウェアを検出停止する方法について解説いたします。

サイトに存在しない不正なページがGoogle検索にインデックスされている(検索結果に出てくる)問題のご解決させていただきました事例をご紹介いたします。

WPドクターで検出しているもっとも現在よく狙われるプラグインの脆弱性を10個ご紹介します

ワードプレスのコンテンツインジェクションでオンラインカジノのサイトがサーバー上で勝手に運用されてしまっていた事例をご紹介します。

1つのサーバー上にある複数ドメインにまたがるワードプレスサイト群のマルウェア駆除についてご注意点をまとめました。

ワードプレスでマルウェアに感染しサイトが別のサイトに勝手に移動するなどの症状が発生し、何度その不正なコードを除去してもしばらくすると復活してしまう理由について解説いたします。

ワードプレスでサーバー上の公開フォルダ以外の場所にwp-blog-header.php、wp-cron.php、.htaccess が複数発見されたら要注意です。このファイルは自動増殖するマルウェアの可能性が高いです。

YahooやGoogle検索からサイトに移動するとスパム系のページに飛ばされる現象がサイトに怒るというクライアント様のサイトのマルウェア駆除の事例をご紹介いたします。

ワードプレスサイトで発見されると最も悪用されやすい脆弱性を3つご紹介します。この脆弱性があるプラグイン等がサイトにある場合は早めに対策を取ることをお勧めいたします。

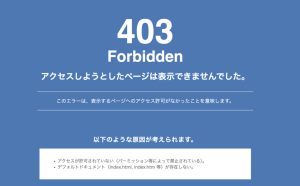

ワードプレスサイトの下層ページや管理画面が403Forbiddenエラーになる場合マルウェアに感染している可能性があります

マルウェアの再感染(ハッキング)を繰り返し受けてしまい、手に負えなくなったら専門家にご依頼ください

一般的なコンピューターウィルスと違いワードプレスに感染するマルウェアはワードプレスのコアファイルの正規のファイルを書き換えて寄生している場合が多くあります。この理由と対処方法について解説いたします。

ワードプレスサイトがマルウェアに感染し、見覚えのない通販サイトにユーザーが勝手に移動してしまうという症状を解決させていただきました事例をご紹介いたします。

Googleサーチコンソールに作った覚えのないページが登録されている場合、ワードプレスサイトがマルウェアに感染して不正なページを生成された可能性があります。

ワードプレスで広がる偽のプラグインのインストールSuper Socialatについて解説いたします。